Trag un semnal de alarmă către autoritățile din România în privința securității digitale la toate nivelele guvernamentale și nu numai!

Au fost create cabluri usb care aparent par cabluri normale, dar sub plasticul conectorilor se afla microcontrollere pe care se pot instala drivere de tastaturi care pot emula/clona tastaturile din sistemul informatic în care este introdus acel cablu.

Cu alte cuvinte, sunt instalate keyloggere care simuleaza tastatura din computer și fac broadcast pe internet la tot ce se tastează la acea tastatură.

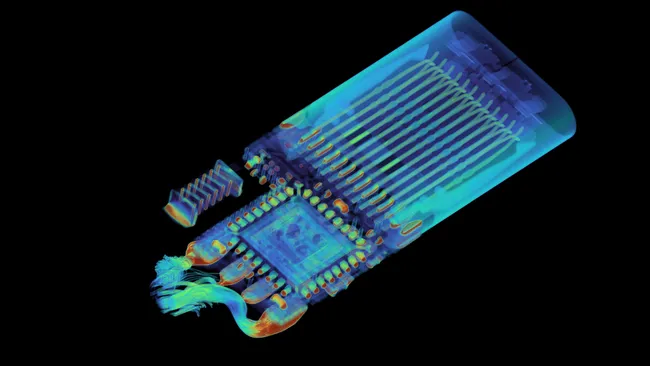

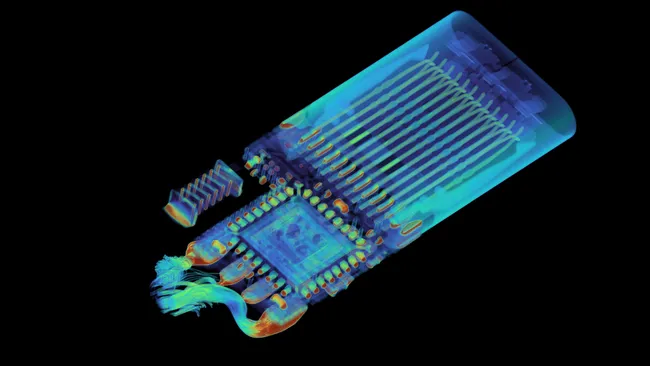

Mai sus aveți exemplu de conector usb scanat cu CT, deja sunt răspândite prin multiple companii, care cel mai probabil au ajuns în birourile din diferite structuri și autorități românești.

Evident că nu pot să estimez în ce structuri deja au fost băgate aceste cabluri, dar evident pot ajunge și la noi, oamenii de rând.

Cum poți să îți dai seama daca un cablu este compromis și are microchip de tip controller?

METODA 1

Metoda cea mai simplă și sigură este ca atunci când inserați conectorul fără un device anume, doar cablul, să urmăriți în Device Manager dacă găsește device, de multe ori acel sunet în windows de detecție poate să se audă, dar acel sunet poate fi suprimat prin acel micro controller și nu aveți certitudinea că veți auzi vreun sunet.

Deci, cel mai simplu este în Device Manager să nu fie niciodată detectat un cablu gol ca device!

METODA 2

Scanarea cu echipament special pentru a vedea ce este sub plasticul conectorului USB, scanner de tip CT.

Este cea mai sigură metodă de a detecta ce este în conector fără să-l desfaceți fizic.

METODA 3

Pur și simplu prin tăierea conectorului, dar asta trebuie evident făcută doar dacă ați constatat că este corupt acel conector, pentru a afla ce tip de microcontroller conține conectorul.

Dați un share pe rețele la acest articol vă rog!